Einleitung.

Wenn Sie sich vor Angriffen von außen schützen wollen, ist ein Gewächshaus nicht die beste Wahl. Ein Schutzschild ist viel sicherer. Auch beim Schutz Ihrer Produktion vor äußeren und inneren Angriffen ist es wichtig, dass Sie sorgfältig nachdenken.

Aber ist eine Firewall nicht genug?

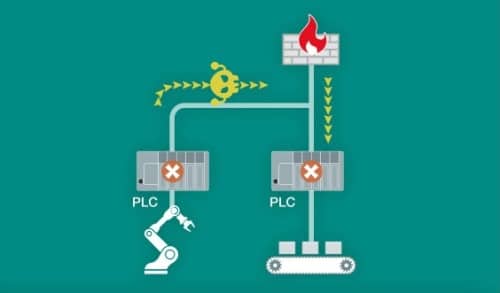

In einer Netzwerkinstallation gibt es immer eine Firewall, die dem Internet zugewandt ist. Sie schützt uns vor Angriffen von außen, indem sie generell den gesamten Datenverkehr stoppt. Wir können jedoch bestimmte Daten (TCP-Ports) öffnen, die wir wollen, aber das ist nicht sicher, oder wir können den Zugriff von außen über VPN-Verbindungen erlauben. Wir tun also viel, um Angriffe von außen (WAN) zu verhindern, und wir kümmern uns gut um unser lokales Netz (LAN).

Aber tun wir das wirklich?

Es ist schön zu wissen, dass wir nicht von außen angegriffen werden können, so dass wir ruhig schlafen können, oder doch? Wenn man uns sagt, dass fast alle Angriffe auf unser LAN heute von innen kommen, was nützt dann eine Firewall, die vor Angriffen von außen schützt? Können wir jetzt nachts ruhig schlafen?

Wie kommt es zu einem Angriff von innen?

Kein Arbeitnehmer denkt, dass er einen Angriff von innen einlädt, aber tut er das? Es braucht nicht viel, damit wir selbst einen Angriff einladen und akzeptieren. Wir haben zum Beispiel eine angegriffene Website auf unserem Computer besucht, wir haben ein kostenloses Programm aus dem Internet installiert (z. B. ein Spiel oder eine technische Anwendung), wir haben eine E-Mail mit einer Datei oder einem infizierten Link geöffnet, wir haben einen USB-Stick in den Computer gesteckt - das muss doch sicher sein, oder nicht?

Dies sind nur einige der häufigsten Möglichkeiten, wie Ihr System infiziert oder angegriffen werden kann.

Aber wir haben doch ein Backup, zu dem wir zurückkehren können?

Natürlich gibt es in einer normalen Büroumgebung (IT) viele Computer und damit ein hohes Risiko, dass jemand unwissentlich einen Angriff einleitet. Hoffentlich haben wir eine Sicherungskopie, damit wir schnell (innerhalb von Tagen) ohne große Verluste zum gewohnten Alltag zurückkehren können.

Wenn wir aber auch unsere Produktion (OT) im selben Netz haben, sieht die Sache ganz anders aus. Dann können wir nicht produzieren, solange wir ausfallen. Aber was noch schlimmer ist, was ist, wenn unser infiziertes Netzwerk nicht komplett abgeschaltet wird, sondern intelligenter angegriffen wird und anfängt, die Parameter unseres Prozesses zu ändern, so dass wir nutzloses Zeug produzieren, unsere Maschine abbrennt oder Schlimmeres?

Ist also mehr Firewal die Antwort?

Natürlich können wir auch eine Firewall zwischen dem IT- und dem OT-Netz einrichten, aber oft will man vom OT-Netz aus Produktionsdaten aus dem IT-Netz überwachen oder abrufen, und dann muss man sich noch ein bisschen öffnen. Dann sagt ein kluger Kopf: Installieren Sie eine Firewall zwischen IT und OT, dann können wir keine Daten von der IT-Seite abrufen, wir müssen sie auf anderem Wege herüberholen, manuell mit einer gebrannten DVD oder die OT-Seite schickt Daten an die IT, dann sind wir sicher. Oder doch nicht?

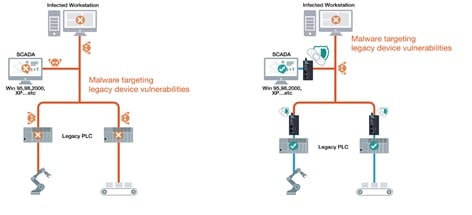

Warum ist das OT-Netz unsicher, wenn die IT-Abteilung keinen Zugang hat?

In einem Produktionsnetz gibt es oft einen oder mehrere Computer, die die Produktion/den Prozess steuern und/oder überwachen. Sie haben oft Zugriff auf den IT-Teil, vielleicht sogar auf das Internet über die Firewall des IT-Teils und weiter über dessen Firewall auf das Internet. Und jetzt sind wir wieder bei unseren früheren Bedenken für die IT: Angriffe kommen nicht von außen (Internet oder IT), sondern von innen (OT) über E-Mails, Programme usw. Noch schlimmer ist, dass hier in der OT viele Computer älter sind. Wir sehen immer noch Kunden mit Windows-7-Rechnern, die nicht mehr auf dem neuesten Stand der Sicherheit sind, und sogar Rechner mit XP. Das ist völlig falsch.

Die Lösung lautet also ”überhaupt keine Verbindung zu/von OT”?

Unmittelbar ja, aber wie bereits erwähnt, haben wir immer noch einen Computer oder eine SPS im OT, die infiziert werden können. Können wir sicher sein, dass nicht eines Tages ein infizierter USB-Stick in die Maschine gesteckt wird, um ein neues Programm zu aktualisieren oder zu installieren, einen Treiber zu aktualisieren, die Konfiguration zu ändern, ein Backup zu erstellen oder ähnliches? Nein, das können wir nicht!

Was machen wir als nächstes?

Vielerorts unternimmt man gar nichts, sondern lehnt sich zurück und hofft das Beste. In den allermeisten Fällen ist das bisher gut gegangen, aber wir beobachten ein zunehmendes Interesse daran, dass Hacker eher Produktionsnetze (OT) als gewöhnliche Netze (IT) angreifen. Hier können sie mehr Schaden anrichten, haben mehr Kontrolle und können letztlich ein höheres Lösegeld verlangen, um das Netz wieder freizugeben oder zu säubern.

Was ist also die Lösung?

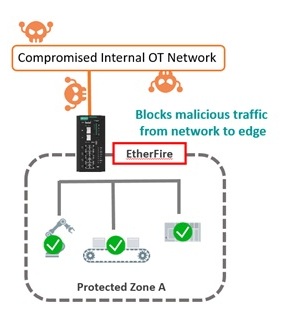

Glücklicherweise bietet Moxa jetzt zwei Produkte an, die alle unsere Probleme lösen: EtherCatch und EtherFire. Natürlich sind sie nicht kostenlos, daher ist es wichtig, dass Sie sich hinsetzen und Ihr OT-Netzwerk überprüfen. Finden Sie heraus, was zu schützen ist und welche Computer oder SPS infiziert werden könnten, um einen Angriff zu starten. Sobald Sie dies wissen, können Sie entscheiden, welche Geräte Sie wo und in welcher Anzahl installieren wollen.

EtherCatch IEC-G102-BP.

Bei diesem neuen Modell handelt es sich nicht um eine Firewall oder einen Router, sondern um ein ISP (Intrusion Prevention System). ISP ist eine neue Art, Ihre Daten zu sichern. Es hat zwei Ethernet-Ports und lässt grundsätzlich alle Daten zwischen den beiden Ports in beide Richtungen passieren. Die Sicherheit besteht darin, entweder bestimmte TCP-Pakete (z. B. Modbus-Pakete) zuzulassen und andere Pakete zu blockieren, oder das Gerät kann die Daten, die das Gerät passieren, analysieren und einen Alarm auslösen oder das Gerät komplett abschalten, wenn es Pakete oder Muster gibt, die nicht dort sein sollten. Die Lösung umfasst auch ein Dashboard, so dass Sie sich leicht einen Überblick über Ihr Netzwerk verschaffen können, ob es in Ordnung ist oder nicht, ohne sich bei jedem Gerät einzeln anmelden zu müssen.

Was ist ok oder nicht ok?

Unser Computer verfügt über ein Virenscanner-Programm, das alle E-Mails und Dateien auf bekannte Viren überprüft. EtherCatch funktioniert auf die gleiche Weise. Sie abonnieren verschiedene Patches, die Sie entweder manuell oder automatisch anwenden können. Wenn EtherCatch etwas im Datenverkehr findet, das dazu passt, schlägt es Alarm oder schaltet sich ganz ab, je nachdem, wie es konfiguriert ist.

Wie komme ich weiter?

Zunächst haben wir Links zu den Produktdatenblättern am Ende der Seite und Links zu den Produkten hier auf unserer Website, aber rufen Sie uns an, erzählen Sie uns ein wenig über Ihre Installation und wir werden Ihnen weiterhelfen.

Wie kann ich mehr erfahren (nützliche Links)?

- Ja, bitte kontaktieren Sie mich für weitere Informationen (als E-Mail gesendet)

- Rufen Sie uns an unter 4485 8000